HIPS. Общие параметры проактивной защиты

Что означает HIPS в общем смысле?

Это означает "Хост-система предотвращения вторжений" (H ost I ntrusion P revention S ystem). В сущности, это программа, которая выдает оповещения пользователю, когда вредоносная программа, такая как вирус, возможно пытается запуститься на компьютере пользователя, или когда неавторизованный пользователь, такой как хакер, возможно получил доступ к компьютеру пользователя.

Происхождение и предыстория

Несколько лет назад классифицировать вредоносные программы было относительно просто. Вирус был вирусом, были и другие виды, но они прекрасно различались! В наше время "жучки" изменились, и определяющие границы между ними стали более размытыми. Мало того, что стало больше угроз в виде троянских коней, червей и руткитов, теперь различные вредоносные продукты часто скомбинированы. Это и есть причина, почему вредоносные программы теперь часто упоминаются собирательно как "вредоносное ПО", а приложения, созданные для борьбы с ними, как программы "широкого спектра действия".

В прошлом программы обнаружения при выявлении вредоносного ПО опирались прежде всего на его сигнатуры. Этот метод, несмотря на то, что он надежен, хорош лишь настолько, насколько часто производятся обновления. Существует дополнительная сложность в том, что большая часть сегодняшних вредоносных программ постоянно видоизменяется. В процессе этого изменяются и их сигнатуры. Для борьбы с этим были разработаны HIPS-программы, способные "узнавать" вредоносное программное обеспечение скорее по его поведению, чем по сигнатурам. Это "поведение" может быть попыткой управлять другим приложением, запустить службу Windows или изменить ключ реестра.

Иллюстрация сайта EUobserver.com

Это слегка напоминает поимку преступника по его поведению, а не по отпечаткам пальцев. Если он действует как вор, он, вероятнее всего, вор. Так же и с компьютерной программой: если она действует как вредоносная, значит, вероятнее всего, она является вредоносной программой.

Проблема здесь состоит в том, что иногда совершенно легальные программы могут действовать немного подозрительно, и это может привести к тому, что HIPS ошибочно обозначит законную программу как вредоносное ПО. Эти так называемые ложные тревоги являются настоящей проблемой для HIPS-программ. Вот почему лучшие HIPS-программы это те, которые используют комбинированный сигнатурно-поведенческий метод. Но об этом позже.

Что в действительности делает HIPS-программа?

В общих чертах HIPS-программа стремится сохранить целостность системы, в которой она установлена, предотвращая произведение изменений в этой системе неодобренными источниками. Обычно она делает это, показывая всплывающее окно-предупреждение безопасности, спрашивая пользователя, должно ли быть разрешено то или иное изменение.

Comodo: Всплывающее окно-предупреждение HIPS

Эта система хороша настолько, насколько хороши ответы пользователя на всплывающие запросы. Даже если HIPS-программа правильно идентифицирует угрозу, пользователь может непреднамеренно одобрить неправильное действие, и ПК все же может подвергнуться заражению.

Правильное поведение также может быть неверно истолковано как вредоносное. Эти так называемые "ложные тревоги" являются настоящей проблемой для HIPS-продуктов, хотя, к счастью, они стали менее распространены, поскольку HIPS-программы становятся все более проработанными.

Положительная сторона здесь это то, что вы можете использовать некоторые HIPS-программы, чтобы управлять правами доступа легальных приложений, хотя это было бы желательно лишь для опытных пользователей. Позже я более подробно разъясню и это, и почему вам стоило бы использовать их. Другой взгляд на HIPS состоит в том, чтобы использовать ее в качестве фаервола, управляющего приложениями и службами, а не просто доступом в интернет.

Тип продукта

Современное вредоносное ПО стало настолько совершенным, что программы обеспечения безопасности больше не могут опираться лишь на один только сигнатурный метод обнаружения. Теперь для того, чтобы выявлять и блокировать угрозы вредоносного ПО, многие приложения используют комбинацию различных методов. В результате, в нескольких различных видах защитных продуктов теперь используют HIPS. Сегодня совсем не редкость увидеть HIPS в составе антивирусной или антишпионской программы, хотя, безусловно, наиболее распространена HIPS как составная часть фаервола. В самом деле, в наиболее современных фаерволах к их возможностям фильтрации IP теперь добавлены защитные HIPS-элементы.

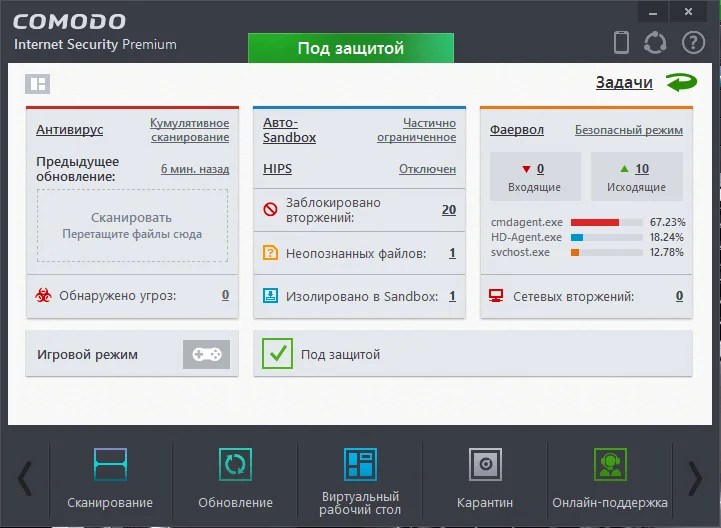

Комплексный антивирус Comodo Internet Security

В целях повышения эффективности в HIPS-программах используют множество методов обнаружения. В дополнение к распознаванию по сигнатурам HIPS-программы также наблюдают за поведением, соответствующим действиям вредоносного ПО. Это значит, что они стремятся выявлять действия или события, которые, как известно, типичны для поведения вредоносного ПО.

Некоторые программы поведенческого анализа более автоматизированы, чем другие, и несмотря на то, что это может показаться хорошей идеей, на практике это может приводить к осложнениям. Иногда сложившиеся обстоятельства могут выглядеть так, что вполне легальное действие приложения окажется подозрительным, что вызовет его завершение. Вы можете даже не узнать об этом, пока что-нибудь не перестанет работать! Это довольно безопасно и просто раздражает, пока процесс обратим, но иногда это может приводить к нестабильности в системе. Несмотря на то, что такие события редки, их влияние может быть серьезным, поэтому желательно учитывать это во время принятия решения.

Установка и настройка

HIPS-программа должна устанавливаться с ее настройками по умолчанию и так же использоваться до тех пор, пока либо у нее не закончится некий требуемый период обучения, либо пока ее функциональность не станет для вас привычной. Позже вы всегда сможете отрегулировать уровни чувствительности и добавить дополнительные правила, если вы почувствуете, что это необходимо. Приложения, имеющие по умолчанию "период обучения", разработаны таким образом неспроста. Может появиться соблазн сократить срок обучения, но этим вы можете также понизить эффективность. Обычно производители прилагают PDF-руководство, и никогда не бывает лишним прочитать его перед установкой.

ESET NOD32 Антивирус: Настройка HIPS

Ранее я упоминал о возможности использования HIPS-программы с целью контроля над использованием еще и легальных приложений. Мы уже делаем это в наших фаерволах, ограничивая использование портов. Вы можете использовать HIPS-программу подобным образом, чтобы блокировать или ограничивать доступ к системным компонентам и службам. В общих словах, чем сильнее вы ограничиваете Windows, тем безопаснее в ней будет работать. Я где-то читал, что самая безопасная Windows-система называется Linux! Но это уже другая проблема. Иногда легальные программы при инсталляции устанавливают такой уровень доступа к системе, который сильно превышает то, что они фактически должны выполнять в рамках своих обычных функций. Ограничение работы приложений до уровня "разрешено считывать" (с жесткого диска), если они при этом по умолчанию не нуждаются в "разрешении на запись", является одним из способов снижения риска. Для этого вы можете, к примеру, использовать настройку модуля "Защита+" в составе Comodo Internet Security .

Когда потенциальная угроза выявлена

Большинство HIPS-программ, когда что-либо происходит, оповещают пользователей о потенциальных угозах с помощью интерактивного всплывающего окна. Некоторые программы автоматизируют этот процесс и сообщают об этом (может быть!) уже позже. Важно то, чтобы самому не стать "автоматизированным" при ответах. Ни от каких приложений безопасности не будет толку, если вы вслепую будете щелкать по кнопке "Да", отвечая на любые вопросы. Всего несколько секунд размышления перед принятием решения может сохранить часы работы в дальнейшем (если не упоминать о потере данных). Если уведомление оказывается ложной тревогой, вы можете иногда сохранять его как "исключение", чтобы предотвратить такое уведомление в будущем. Также, о ложных тревогах рекомендуется уведомлять производителей, чтобы они могли устранять их в последующих версиях.

Что, если вы не уверены?

Показатели разнятся в зависимости от того, что вы читаете, но до 90% всей вредоносной заразы приходит из интернета, поэтому большую часть всплывающих оповещений безопасности вы будете получать, будучи в онлайне. Рекомендуемое действие - остановить данное событие и поискать в Google информацию о показанном файле (-ах). Местонахождение зафиксированной угрозы может быть столь же важным, как и имя файла. Более того, "Ispy.exe" может быть легальным ПО, но "ispy.exe" может быть вредоносным. Отчеты журнала "HijackThis" в этом могли бы помочь, но результаты, предоставляемые автоматизированной службой, могут быть не совсем однозначными. Вообще, вы будете допускать некоторый вред, блокируя или изолируя происходящее событие, пока не научитесь, что с ним делать. Такое бывает лишь при удалении чего-либо и незнании, что это могло привести к плачевным результатам!

Сегодняшняя тенденция - включать во всплывающие уведомления рекомендации от сообщества. С помощью этих систем вам стараются помогать безошибочно отвечать на уведомления безопасности, сообщая, как ответили в подобных случаях другие.

Это привлекательная идея в теории, но на практике результаты могут быть неутешительными. Например, если 10 человек ранее видели определенное уведомление, и девять из них сделали неправильный выбор, то когда вы видите рекомендацию с 90%-м рейтингом о блокировании программы, вы следуете их примеру! Я называю это "синдром стада". С увеличением количества пользователей должна увеличиваться и надежность рекомендаций, но так бывает не всегда, поэтому необходима некоторая осторожность. Вы всегда можете поискать в Google другое мнение.

Несколько средств защиты или "многоуровневый подход"?

Несколько лет назад использование единых комплектов безопасности не давало уровня производительности, сопоставимого с использованием нескольких отдельных приложений безопасности для достижения "многоуровневой" защиты. Хотя, недавно производители инвестировали значительные средства на разработку комплектов, и это теперь отразилось на их продуктах. Впрочем, некоторые все еще содержат по крайней мере один слабый компонент, и если это фаервол, то вам следовало бы сделать выбор в пользу чего-то другого. Общее мнение таково, что комбинация отдельных элементов все еще будет давать высокую производительность и лучшую общую надежность. Что они делают по большому счету, это конечно предлагают больше выбора и большую гибкость. Comodo был первым серьезным комплектом, который действительно бесплатен, но теперь Outpost (примечание сайт: к сожалению, данный продукт не развивается в последнее время ) и ZoneAlarm также выпускают бесплатные комплекты. Все они предлагают серьезную альтернативу платному программному обеспечению.

Бесплатный ZoneAlarm Free Antivirus + Firewall

Автомобиль хорош настолько, насколько хорош его водитель, то же применимо и к программному обеспечению. Нет такой вещи, как программа безопасности разряда "установил и забыл". Постарайтесь выбрать то, что вы можете понять и что вам нравится использовать. Это все равно, что сравнивать фаерволы Sunbelt-Kerio и Comodo. Да, если вы хотите твердо стоять на земле, Comodo может дать лучшую защиту, но он еще и более труден для понимания. Если вы полагаете, что с Kerio проще работать, вы скорее всего будете использовать его эффективно, и в конечном счете это было бы лучшим выбором (только вплоть до Windows XP. Пользователи Windows 7 и выше могут попробовать TinyWall). В качестве ориентира используйте результаты различных тестов, но только для этого. Никакой тест никогда не сможет подменить ваш компьютер, вашу программу и привычки вашего серфинга.

Критерии выбора

Приложения для себя я всегда выбирал следующим образом. Вы, конечно, можете думать по-другому!

Нужно ли оно мне?

Многие люди оспаривают целесообразность использования некоторого программного обеспечения, когда возражают против того, чего оно позволяет достичь. Если в вашем фаерволе уже есть хороший компонент HIPS (как, например, в Comodo , Privatefirewall или Online Armor) то, возможно, этого достаточно. Однако, такие программы, как Malware Defender , используют различные методы, которые позволяют предоставить дополнительную защиту при некоторых обстоятельствах. Только вы можете решить, необходимо ли вам это. Эксперты по прежнему не советуют запускать более чем одно защитное ПО одного и того же вида.

Смогу ли я им пользоваться ?

Установка любой HIPS-программы создает немало работы в смысле необходимости настройки и управления оповещениями. В целом, то, что находят HIPS-программы, может быть несколько неоднозначным, поэтому вы должны быть готовы к проверке их результатов. Только со средними познаниями вы можете посчитать это проблемой при интерпретации результатов.

Поможет ли оно?

Методы на основе HIPS эффективны лишь там, где пользователь правильно отвечает на всплывающие оповещения, которые показывает HIPS. Новички и равнодушные пользователи вряд ли будут способны давать такие ответы.

У старательных и опытных пользователей для HIPS-программ есть место в сфете безопасности ПК, поскольку HIPS адаптирует иной подход к традиционному сигнатурному ПО. Используемый отдельно или вместе с фаерволом, HIPS добавит вам возможностей для обнаружения.

Не испортит ли оно мою систему?

Программы обеспечения безопасности по самой своей природе, чтобы быть эффективными, должны вторгаться в святая святых вашего ПК. Если у вас реестр уже похож на тарелку со спагетти, если у вас в программных файлах "папки-призраки", если у вас появляются "синий экран", сообщения Windows об ошибках и не запрашиваемые страницы в Internet Explorer, то установка HIPS-программы приведет лишь к неприятностям. Даже на чистой машине принятие неверного решения может привести к необратимой нестабильности. Хотя, в принципе вы можете нанести такой же ущерб и при работе в программе очистки реестра.

Могу ли я использовать более чем одно приложение?

Я не вижу преимущества в использовании совместно двух HIPS-программ. Эксперты все еще не советуют запускать более одного активного защитного приложения одного и того же вида. Опасность возникновения конфликта перевешивает любые возможные преимущества.

Заключение

Пользователям, прежде чем размышлять о HIPS, может быть стоит позаботиться о повышении безопасности их браузера, первым делом заменив IE на Chrome, Firefox или Opera и используя песочницу . Люди, использующие стандартный фаервол, для дополнительной защиты могли бы ввести в работу Malware Defender. А пользователи CIS или Online Armor не получат от этого никаких преимуществ. Нагрузка на систему и использование ресурсов - это то, что должно учитываться, хотя это, главным образом, важно при использовании старых машин. В действительности, нет никакого категоричного решения, кроме того, чтобы сказать, что слишком много исключений из правил, слишком много! В общем, все дело в балансе. Самой большой угрозой для моего компьютера всегда буду я сам!

Нашли опечатку? Выделите и нажмите Ctrl + Enter

Изменения в параметры системы HIPS должны вносить только опытные пользователи. Неправильная настройка этих параметров может привести к нестабильной работе системы.

Система предотвращения вторжений на узел (HIPS) защищает от вредоносных программ и другой нежелательной активности, которые пытаются отрицательно повлиять на безопасность компьютера. В системе предотвращения вторжений на узел используется расширенный анализ поведения в сочетании с возможностями сетевой фильтрации по обнаружению, благодаря чему отслеживаются запущенные процессы, файлы и разделы реестра. Система предотвращения вторжений на узел отличается от защиты файловой системы в режиме реального времени и не является файерволом; она только отслеживает процессы, запущенные в операционной системе.

Параметры HIPS доступны в разделе Дополнительные настройки (F5) > Антивирус > Система предотвращения вторжений на узел > Основные сведения . Состояние HIPS (включено/отключено) отображается в главном окне программы ESET NOD32 Antivirus, в разделе Установка > Защита компьютера .

использует встроенную технологии самозащиты , которая не позволяет вредоносным программам повреждать или отключать защиту от вирусов и шпионских программ. Благодаря этому пользователь всегда уверен в защищенности компьютера. Чтобы отключить систему HIPS или функцию самозащиты, требуется перезагрузить Windows.

Расширенный модуль сканирования памяти работает в сочетании с блокировщиком эксплойтов, чем обеспечивается усиленная защита от вредоносных программ, которые могут избегать обнаружения продуктами для защиты от вредоносных программ за счет использования умышленного запутывания или шифрования. Расширенный модуль сканирования памяти по умолчанию включен. Дополнительную информацию об этом типе защиты см. в глоссарии .

Блокировщик эксплойтов предназначен для защиты приложений, которые обычно уязвимы для эксплойтов, например браузеров, программ для чтения PDF-файлов, почтовых клиентов и компонентов MS Office. Блокировщик эксплойтов по умолчанию включен. Дополнительную информацию об этом типе защиты см. в глоссарии .

Доступны четыре режима фильтрации.

Автоматический режим : включены все операции за исключением тех, что заблокированы посредством предварительно заданных правил, предназначенных для защиты компьютера.

Интеллектуальный режим : пользователь будет получать уведомления только об очень подозрительных событиях.

Интерактивный режим : пользователю будет предлагаться подтверждать операции.

Режим на основе политики : операции блокируются.

Режим обучения : операции включены, причем после каждой операции создается правило. Правила, создаваемые в таком режиме, можно просмотреть в редакторе правил, но их приоритет ниже, чем у правил, создаваемых вручную или в автоматическом режиме. Если в раскрывающемся списке режимов фильтрации HIPS выбран режим обучения, становится доступным параметр Режим обучения завершится . Выберите длительность для режима обучения. Максимальная длительность - 14 дней. Когда указанный период завершится, вам будет предложено изменить правила, созданные системой HIPS в режиме обучения. Кроме того, можно выбрать другой режим фильтрации или отложить решение и продолжить использовать режим обучения.

Система предотвращения вторжений на узел отслеживает события в операционной системе и реагирует на них соответствующим образом на основе правил, которые аналогичны правилам персонального файервола. Нажмите кнопку Изменить , чтобы открыть окно управления правилами системы HIPS. Здесь можно выбирать, создавать, изменять и удалять правила.

В следующем примере будет показано, как ограничить нежелательное поведение приложений.

Что означает HIPS в общем смысле?

Это означает "Хост-система предотвращения вторжений" (H ost I ntrusion P revention S ystem). В сущности, это программа, которая выдает оповещения пользователю, когда вредоносная программа, такая как вирус, возможно пытается запуститься на компьютере пользователя, или когда неавторизованный пользователь, такой как хакер, возможно получил доступ к компьютеру пользователя.

Происхождение и предыстория

Несколько лет назад классифицировать вредоносные программы было относительно просто. Вирус был вирусом, были и другие виды, но они прекрасно различались! В наше время "жучки" изменились, и определяющие границы между ними стали более размытыми. Мало того, что стало больше угроз в виде троянских коней, червей и руткитов, теперь различные вредоносные продукты часто скомбинированы. Это и есть причина, почему вредоносные программы теперь часто упоминаются собирательно как "вредоносное ПО", а приложения, созданные для борьбы с ними, как программы "широкого спектра действия".

В прошлом программы обнаружения при выявлении вредоносного ПО опирались прежде всего на его сигнатуры. Этот метод, несмотря на то, что он надежен, хорош лишь настолько, насколько часто производятся обновления. Существует дополнительная сложность в том, что большая часть сегодняшних вредоносных программ постоянно видоизменяется. В процессе этого изменяются и их сигнатуры. Для борьбы с этим были разработаны HIPS-программы, способные "узнавать" вредоносное программное обеспечение скорее по его поведению, чем по сигнатурам. Это "поведение" может быть попыткой управлять другим приложением, запустить службу Windows или изменить ключ реестра.

Иллюстрация сайта EUobserver.com

Это слегка напоминает поимку преступника по его поведению, а не по отпечаткам пальцев. Если он действует как вор, он, вероятнее всего, вор. Так же и с компьютерной программой: если она действует как вредоносная, значит, вероятнее всего, она является вредоносной программой.

Проблема здесь состоит в том, что иногда совершенно легальные программы могут действовать немного подозрительно, и это может привести к тому, что HIPS ошибочно обозначит законную программу как вредоносное ПО. Эти так называемые ложные тревоги являются настоящей проблемой для HIPS-программ. Вот почему лучшие HIPS-программы это те, которые используют комбинированный сигнатурно-поведенческий метод. Но об этом позже.

Что в действительности делает HIPS-программа?

В общих чертах HIPS-программа стремится сохранить целостность системы, в которой она установлена, предотвращая произведение изменений в этой системе неодобренными источниками. Обычно она делает это, показывая всплывающее окно-предупреждение безопасности, спрашивая пользователя, должно ли быть разрешено то или иное изменение.

Comodo: Всплывающее окно-предупреждение HIPS

Эта система хороша настолько, насколько хороши ответы пользователя на всплывающие запросы. Даже если HIPS-программа правильно идентифицирует угрозу, пользователь может непреднамеренно одобрить неправильное действие, и ПК все же может подвергнуться заражению.

Правильное поведение также может быть неверно истолковано как вредоносное. Эти так называемые "ложные тревоги" являются настоящей проблемой для HIPS-продуктов, хотя, к счастью, они стали менее распространены, поскольку HIPS-программы становятся все более проработанными.

Положительная сторона здесь это то, что вы можете использовать некоторые HIPS-программы, чтобы управлять правами доступа легальных приложений, хотя это было бы желательно лишь для опытных пользователей. Позже я более подробно разъясню и это, и почему вам стоило бы использовать их. Другой взгляд на HIPS состоит в том, чтобы использовать ее в качестве фаервола, управляющего приложениями и службами, а не просто доступом в интернет.

Тип продукта

Современное вредоносное ПО стало настолько совершенным, что программы обеспечения безопасности больше не могут опираться лишь на один только сигнатурный метод обнаружения. Теперь для того, чтобы выявлять и блокировать угрозы вредоносного ПО, многие приложения используют комбинацию различных методов. В результате, в нескольких различных видах защитных продуктов теперь используют HIPS. Сегодня совсем не редкость увидеть HIPS в составе антивирусной или антишпионской программы, хотя, безусловно, наиболее распространена HIPS как составная часть фаервола. В самом деле, в наиболее современных фаерволах к их возможностям фильтрации IP теперь добавлены защитные HIPS-элементы.

Комплексный антивирус Comodo Internet Security

В целях повышения эффективности в HIPS-программах используют множество методов обнаружения. В дополнение к распознаванию по сигнатурам HIPS-программы также наблюдают за поведением, соответствующим действиям вредоносного ПО. Это значит, что они стремятся выявлять действия или события, которые, как известно, типичны для поведения вредоносного ПО.

Некоторые программы поведенческого анализа более автоматизированы, чем другие, и несмотря на то, что это может показаться хорошей идеей, на практике это может приводить к осложнениям. Иногда сложившиеся обстоятельства могут выглядеть так, что вполне легальное действие приложения окажется подозрительным, что вызовет его завершение. Вы можете даже не узнать об этом, пока что-нибудь не перестанет работать! Это довольно безопасно и просто раздражает, пока процесс обратим, но иногда это может приводить к нестабильности в системе. Несмотря на то, что такие события редки, их влияние может быть серьезным, поэтому желательно учитывать это во время принятия решения.

Установка и настройка

HIPS-программа должна устанавливаться с ее настройками по умолчанию и так же использоваться до тех пор, пока либо у нее не закончится некий требуемый период обучения, либо пока ее функциональность не станет для вас привычной. Позже вы всегда сможете отрегулировать уровни чувствительности и добавить дополнительные правила, если вы почувствуете, что это необходимо. Приложения, имеющие по умолчанию "период обучения", разработаны таким образом неспроста. Может появиться соблазн сократить срок обучения, но этим вы можете также понизить эффективность. Обычно производители прилагают PDF-руководство, и никогда не бывает лишним прочитать его перед установкой.

ESET NOD32 Антивирус: Настройка HIPS

Ранее я упоминал о возможности использования HIPS-программы с целью контроля над использованием еще и легальных приложений. Мы уже делаем это в наших фаерволах, ограничивая использование портов. Вы можете использовать HIPS-программу подобным образом, чтобы блокировать или ограничивать доступ к системным компонентам и службам. В общих словах, чем сильнее вы ограничиваете Windows, тем безопаснее в ней будет работать. Я где-то читал, что самая безопасная Windows-система называется Linux! Но это уже другая проблема. Иногда легальные программы при инсталляции устанавливают такой уровень доступа к системе, который сильно превышает то, что они фактически должны выполнять в рамках своих обычных функций. Ограничение работы приложений до уровня "разрешено считывать" (с жесткого диска), если они при этом по умолчанию не нуждаются в "разрешении на запись", является одним из способов снижения риска. Для этого вы можете, к примеру, использовать настройку модуля "Защита+" в составе Comodo Internet Security.

Когда потенциальная угроза выявлена

Большинство HIPS-программ, когда что-либо происходит, оповещают пользователей о потенциальных угозах с помощью интерактивного всплывающего окна. Некоторые программы автоматизируют этот процесс и сообщают об этом (может быть!) уже позже. Важно то, чтобы самому не стать "автоматизированным" при ответах. Ни от каких приложений безопасности не будет толку, если вы вслепую будете щелкать по кнопке "Да", отвечая на любые вопросы. Всего несколько секунд размышления перед принятием решения может сохранить часы работы в дальнейшем (если не упоминать о потере данных). Если уведомление оказывается ложной тревогой, вы можете иногда сохранять его как "исключение", чтобы предотвратить такое уведомление в будущем. Также, о ложных тревогах рекомендуется уведомлять производителей, чтобы они могли устранять их в последующих версиях.

Что, если вы не уверены?

Показатели разнятся в зависимости от того, что вы читаете, но до 90% всей вредоносной заразы приходит из интернета, поэтому большую часть всплывающих оповещений безопасности вы будете получать, будучи в онлайне. Рекомендуемое действие - остановить данное событие и поискать в Google информацию о показанном файле (-ах). Местонахождение зафиксированной угрозы может быть столь же важным, как и имя файла. Более того, "Ispy.exe" может быть легальным ПО, но "ispy.exe" может быть вредоносным. Отчеты журнала "HijackThis" в этом могли бы помочь, но результаты, предоставляемые автоматизированной службой, могут быть не совсем однозначными. Вообще, вы будете допускать некоторый вред, блокируя или изолируя происходящее событие, пока не научитесь, что с ним делать. Такое бывает лишь при удалении чего-либо и незнании, что это могло привести к плачевным результатам!

Сегодняшняя тенденция - включать во всплывающие уведомления рекомендации от сообщества. С помощью этих систем вам стараются помогать безошибочно отвечать на уведомления безопасности, сообщая, как ответили в подобных случаях другие.

Это привлекательная идея в теории, но на практике результаты могут быть неутешительными. Например, если 10 человек ранее видели определенное уведомление, и девять из них сделали неправильный выбор, то когда вы видите рекомендацию с 90%-м рейтингом о блокировании программы, вы следуете их примеру! Я называю это "синдром стада". С увеличением количества пользователей должна увеличиваться и надежность рекомендаций, но так бывает не всегда, поэтому необходима некоторая осторожность. Вы всегда можете поискать в Google другое мнение.

Несколько средств защиты или "многоуровневый подход"?

Несколько лет назад использование единых комплектов безопасности не давало уровня производительности, сопоставимого с использованием нескольких отдельных приложений безопасности для достижения "многоуровневой" защиты. Хотя, недавно производители инвестировали значительные средства на разработку комплектов, и это теперь отразилось на их продуктах. Впрочем, некоторые все еще содержат по крайней мере один слабый компонент, и если это фаервол, то вам следовало бы сделать выбор в пользу чего-то другого. Общее мнение таково, что комбинация отдельных элементов все еще будет давать высокую производительность и лучшую общую надежность. Что они делают по большому счету, это конечно предлагают больше выбора и большую гибкость. Comodo был первым серьезным комплектом, который действительно бесплатен, но теперь Outpost (примечание Comss.ru: к сожалению, данный продукт не развивается в последнее время ) и ZoneAlarm также выпускают бесплатные комплекты. Все они предлагают серьезную альтернативу платному программному обеспечению.

Бесплатный ZoneAlarm Free Antivirus + Firewall

Автомобиль хорош настолько, насколько хорош его водитель, то же применимо и к программному обеспечению. Нет такой вещи, как программа безопасности разряда "установил и забыл". Постарайтесь выбрать то, что вы можете понять и что вам нравится использовать. Это все равно, что сравнивать фаерволы Sunbelt-Kerio и Comodo. Да, если вы хотите твердо стоять на земле, Comodo может дать лучшую защиту, но он еще и более труден для понимания. Если вы полагаете, что с Kerio проще работать, вы скорее всего будете использовать его эффективно, и в конечном счете это было бы лучшим выбором (только вплоть до Windows XP. Пользователи Windows 7 и выше могут попробовать TinyWall). В качестве ориентира используйте результаты различных тестов, но только для этого. Никакой тест никогда не сможет подменить ваш компьютер, вашу программу и привычки вашего серфинга.

Критерии выбора

Приложения для себя я всегда выбирал следующим образом. Вы, конечно, можете думать по-другому!

Нужно ли оно мне?

Многие люди оспаривают целесообразность использования некоторого программного обеспечения, когда возражают против того, чего оно позволяет достичь. Если в вашем фаерволе уже есть хороший компонент HIPS (как, например, в Comodo, Privatefirewall или Online Armor) то, возможно, этого достаточно. Однако, такие программы, как Malware Defender, используют различные методы, которые позволяют предоставить дополнительную защиту при некоторых обстоятельствах. Только вы можете решить, необходимо ли вам это. Эксперты по прежнему не советуют запускать более чем одно защитное ПО одного и того же вида.

Смогу ли я им пользоваться?

Установка любой HIPS-программы создает немало работы в смысле необходимости настройки и управления оповещениями. В целом, то, что находят HIPS-программы, может быть несколько неоднозначным, поэтому вы должны быть готовы к проверке их результатов. Только со средними познаниями вы можете посчитать это проблемой при интерпретации результатов.

Поможет ли оно?

Методы на основе HIPS эффективны лишь там, где пользователь правильно отвечает на всплывающие оповещения, которые показывает HIPS. Новички и равнодушные пользователи вряд ли будут способны давать такие ответы.

У старательных и опытных пользователей для HIPS-программ есть место в сфете безопасности ПК, поскольку HIPS адаптирует иной подход к традиционному сигнатурному ПО. Используемый отдельно или вместе с фаерволом, HIPS добавит вам возможностей для обнаружения.

Не испортит ли оно мою систему?

Программы обеспечения безопасности по самой своей природе, чтобы быть эффективными, должны вторгаться в святая святых вашего ПК. Если у вас реестр уже похож на тарелку со спагетти, если у вас в программных файлах "папки-призраки", если у вас появляются "синий экран", сообщения Windows об ошибках и не запрашиваемые страницы в Internet Explorer, то установка HIPS-программы приведет лишь к неприятностям. Даже на чистой машине принятие неверного решения может привести к необратимой нестабильности. Хотя, в принципе вы можете нанести такой же ущерб и при работе в программе очистки реестра.

Могу ли я использовать более чем одно приложение?

Я не вижу преимущества в использовании совместно двух HIPS-программ. Эксперты все еще не советуют запускать более одного активного защитного приложения одного и того же вида. Опасность возникновения конфликта перевешивает любые возможные преимущества.

Заключение

Пользователям, прежде чем размышлять о HIPS, может быть стоит позаботиться о повышении безопасности их браузера, первым делом заменив IE на Chrome, Firefox или Opera и используя песочницу. Люди, использующие стандартный фаервол, для дополнительной защиты могли бы ввести в работу Malware Defender. А пользователи CIS или Online Armor не получат от этого никаких преимуществ. Нагрузка на систему и использование ресурсов - это то, что должно учитываться, хотя это, главным образом, важно при использовании старых машин. В действительности, нет никакого категоричного решения, кроме того, чтобы сказать, что слишком много исключений из правил, слишком много! В общем, все дело в балансе. Самой большой угрозой для моего компьютера всегда буду я сам!

HIPS-система с помощью собственного драйвера перехватывает все обращения ПО к ядру ОС . В случае попытки выполнения потенциально опасного действия со стороны ПО , HIPS-система блокирует выполнение данного действия и выдает запрос пользователю, который решает разрешить или запретить выполнение данного действия.

Основу любой HIPS составляет таблица правил. В одних продуктах она никак не разделяется, в других – разбивается на промежуточные таблицы в соответствии с характером правил (например, правила для файлов, правила для сетей, правила для системных привилегий и так далее), в третьих разделение таблицы происходит по приложениям и их группам. Эти системы контролируют определенные системные события (например, такие, как создание или удаление файлов, доступ к реестру, доступ к памяти, запуск других процессов), и каждый раз, когда эти события должны произойти, HIPS сверяется со своей таблицей правил, после чего действует в соответствии с заданными в таблице настройками. Действие либо разрешается, либо запрещается, либо HIPS задает пользователю вопрос о том, что ей следует предпринять в данном конкретном случае.

Особенностью HIPS является групповая политика, которая позволяет применять одни и те же разрешения для всех приложений, внесенных в определенную группу. Как правило, приложения деляться на доверенные и недоверенные, а также возможны промежуточные группы (например, слабо ограниченные и сильно ограниченные). Доверенные приложения никак не ограничиваются в своих правах и возможностях, слабо ограниченным запрещаются наиболее опасные для системы действия, сильно ограниченным разрешены лишь те действия, которые не могут нанести существенного ущерба, а недоверенные не могут выполнять практически никаких системных действий.

Правила HIPS содержат три базовых компонента: субъект (т.е. приложение или группа, которое вызывает определенное событие), действие (разрешить, запретить или спрашивать пользователя) и объект (то, к чему приложение или группа пытается получить доступ). В зависимости от типа объекта правила разделяются на три группы:

- файлы и системный реестр (объект – файлы, ключи реестра);

- системные права (объект – системные права на выполнение тех или иных действий);

- сети (объект – -адреса и их группы, порты и направления).

Виды HIPS

- HIPS, в которых решение принимается пользователем - когда перехватчик Application Programming Interface (API) -функций перехватывает какую либо функцию приложения, выводится вопрос о дальнейшем действии. Пользователь должен решить, запускать приложение или нет, с какими привилегиями или ограничениями его запускать.

- HIPS, в которых решение принимается системой - решение принимает анализатор, для этого разработчиком создается база данных, в которую занесены правила и алгоритмы принятия решений.

- «Смешанная» HIPS система - решение принимает анализатор, но когда он не может принять решение или включены настройки «о принятии решений пользователем» решение и выбор дальнейших действий предоставляются пользователю.

Преимущества HIPS

- Низкое потребление системных ресурсов.

- Не требовательны к аппаратному обеспечению компьютера.

- Могут работать на различных платформах.

- Высокая эффективность противостояния новым угрозам.

- Высокая эффективность противодействия руткитам , работающим на прикладном уровне (user-mode).

Недостатки HIPS

- Низкая эффективность противодействия руткитам , работающим на уровне ядра.

- Большое количество обращений к пользователю.

- Пользователь должен обладать знаниями о принципах функционирования

В этом сравнительном тестировании мы проводили анализ популярных персональных антивирусов и сетевых экранов, имеющих в своем составе компоненты HIPS (Host Intrusion Prevention Systems), на возможности предотвращения проникновения вредоносных программ на уровень ядра (далее Ring 0) операционной системы Microsoft Windows. Если вредоносной программе удается проникнуть на уровень ядра, то она получает полный контроль над компьютером жертвы.

Краткое содержание:

Введение

Технологии поведенческого анализа и системы предотвращения вторжения на уровне хоста (Host Intrusion Prevention Systems - HIPS) набирают популярность среди производителей антивирусов, сетевых экранов (firewalls) и других средств защиты от вредоносного кода. Их основная цель - идентифицировать и блокировать вредоносные действия в системе и не допустить ее заражения.

Наиболее сложная задача защиты при этом сводится к недопущению проникновения вредоносной программы на уровень ядра операционной системы (анг. Kernel Level), работающего в «нулевом кольце процессора» (Ring 0). Этот уровень имеет максимальные привилегии при выполнении команд и доступа к вычислительным ресурсам системы в целом.

Если вредоносной программе удалось проникнуть на уровень ядра, то это позволит ей получить полный и, по сути, неограниченный контроль над компьютером жертвы, включая возможности отключения защиты, сокрытия своего присутствия в системе. Вредоносная программа может перехватывать вводимую пользователем информацию, рассылать спам, проводить DDoS-атаки, подменять содержимое поисковых запросов, делать все-то угодно, несмотря на формально работающую антивирусная защита. Поэтому для современных средств защиты становится особенно важно не допустить проникновения вредоносной программы в Ring 0.

В данном тестировании мы проводили сравнение популярных антивирусов и сетевых экранов, имеющих в своем составе компоненты HIPS, на возможности предотвращения проникновения вредоносных программ на уровень ядра (далее Ring 0) операционной системы Microsoft Windows XP SP3.

Отбор вредоносных программ для тестирования

Мы решили не моделировать проникновение в Ring 0 какими-либо искусственными средствами, а провести тест на реальных вредоносных программах. При этом последние отбирались таким образом, чтобы охватить все используемые способы записи в Ring 0, которые реально применяются в «дикой природе» (In The Wild):

- StartServiceA

- загрузка вредоносного драйвера производится путем подмены файла системного драйвера в каталоге %SystemRoot%\System32\Drivers с последующей загрузкой. Позволяет загрузить драйвер без модификации реестра.

Встречаемость ITW: высокая - SCM

- использование для регистрации и загрузки драйвера менеджера управления сервисами. Этот метод используется как легитимными приложениями, так и вредоносными программами.

Встречаемость ITW: высокая - KnownDlls

- модификация секции \KnownDlls и копии одной из системных библиотек с целью загрузки вредоносного кода системным процессом.

Встречаемость ITW: средняя - RPC

- создание драйвера и загрузка посредством RPC. Пример использования: загрузчик знаменитого Rustock.C

Встречаемость ITW: редкая - ZwLoadDriver

- подмена системного драйвера вредоносным, путем перемещения и последующая прямая загрузка.

Встречаемость ITW: высокая - ZwSystemDebugControl

- снятие перехватов, установленных HIPS для контроля системных событий, в SDT, используя debug-привилегии.

Встречаемость ITW: высокая - \

Device

\

PhysicalMemory

- снятие перехватов, установленных HIPS для контроля системных событий, в SDT, используя запись в секцию физической памяти.

Встречаемость ITW: средняя - ZwSetSystemInformation

- загрузка драйвера без создания ключей в реестре вызовом ZwSetSystemInformation с параметром SystemLoadAndCallImage.

Встречаемость ITW: средняя - CreateFileA \\.\PhysicalDriveX

- посекторное чтения/запись диска (модификация файлов или главной загрузочной записи диска).

Встречаемость ITW: средняя

Таким образом, было отобрано девять различных вредоносных программ, использующих приведенные выше способы проникновения в Ring 0, которые потом использовались в тестировании.

Методология сравнительного тестирования

Тестирование проводилось под управлением VMware Workstation 6.0. Для теста были отобраны следующие персональные средства антивирусной защиты и сетевые экраны:

- PC Tools Firewall Plus 5.0.0.38

- Jetico Personal Firewall 2.0.2.8.2327

- Online Armor Personal Firewall Premium 3.0.0.190

- Kaspersky Internet Security 8.0.0.506

- Agnitum Outpost Security Suite 6.5.3 (2518.381.0686)

- Comodo Internet Security 3.8.65951.477

К сожалению, по техническим причинам из теста были исключены антивирусы F-Secure и Norton. Встроенный в них HIPS не работает отдельно от включенного антивирусного монитора. А поскольку отобранные образцы вредоносных программ могли детектироваться сигнатурно, то ими нельзя было воспользоваться. Использовать эти антивирусы со старыми антивирусными базами (чтобы избежать сигнатурного детекта) не подходило, т.к. процесс обновления в этих продуктах может затрагивать и не только антивирусные базы, но и исполняемые модули (компоненты защиты).

Почему мы взяли в тест другие популярные антивирусные продукты и сетевые экраны, коих найдется множество? Да потому, что они не имеют в своем составе модуля HIPS. Без этого предотвратить проникновения в ядро ОС у них объективно нет шансов.

Все продукты устанавливались с максимальными настройками, если их можно было задать без тонкого ручного изменения настроек HIPS. Если при инсталляции предлагался к использованию режим автообучения - то он и использовался до момента запуска вредоносных программ.

Перед проведением тестирования запускалась легитимная утилита cpu-z (небольшая программа, которая сообщает сведения об установленном в компьютере процессоре) и создавалось правило, которое предлагал тестируемый продукт (его HIPS-компонент). После создания правила на данную утилиту, режим автообучения отключался и создавался снимок состояние системы.

Затем поочередно запускались специально отобранные для теста вредоносные программы, фиксировалась реакция HIPS на события, связанные непосредственно с установкой, регистрацией, загрузкой драйвера и другие попытки записи в Ring 0. Как и в других тестах, перед проверкой следующей вредоносной программы производился возврат системы до сохраненного в начале снимка.

В участвующих в тесте антивирусах файловый монитор отключался, а в Kaspersky Internet Security 2009 вредоносное приложение вручную помещалось в слабые ограничения из недоверенной зоны.

Шаги проведения тестирования:

- Создание снимка чистой виртуальной машины (основной).

- Установка тестируемого продукта с максимальными настройками.

- Работа в системе (инсталляция и запуск приложений Microsoft Office, Adobe Reader, Internet Explorer), включение режима обучения (если таковой имеется).

- Отметка количества сообщений со стороны тестируемого продукта, запуск легитимной утилиты cpu-z и создание для нее правил.

- Отключение режима автообучения (если такой имеется).

- Перевод тестируемого продукта в интерактивный режим работы и создание очередного снимка виртуальной машины с установленным продуктом (вспомогательный).

- Создание снимков для всех тестируемых продуктов, выполняя откат к основному снимку и заново проводя пункты 2-4.

- Выбор снимка с тестируемым продуктом, загрузка ОС и поочередный запуск вредоносных программ каждый раз с откатом в первоначальное состояние, наблюдение за реакцией HIPS.

Результаты сравнительного тестирования

Плюс в таблице означает, что была реакция HIPS на некое событие со стороны вредоносной программы на проникновение в Ring 0 и была возможность пресечь это действие.

Минус - если вредоносный код сумел попасть в Ring 0, либо сумел открыть диск на посекторное чтение и произвести запись.

Таблица 1: Результаты сравнительного тестирования HIPS-компонент

| Метод проникновения в Ring 0 | PC Tools | Jetico | Online Armor | Kaspersky | Agnitum | Comodo |

| StartServiceA |

- |

+ | + | + | - |

+ |

| SCM |

- |

+ | + | + | - |

+ |

| KnownDlls |

- |

+ | + | - |

+ | + |

| RPC |

- |

+ | + | + | - |

+ |

| ZwLoadDriver |

+ |

- |

+ | + | - |

+ |

| ZwSystemDebugControl |

- |

+ | + | + | + | + |

| \Device\PhysicalMemory |

+ | + | + | + | + | + |

| ZwSetSystemInformation |

- |

+ | + | + | + | + |

| CreateFileA \\.\PhysicalDriveX |

- |

- |

+ |

+ | + | + |

| Итого пресечено: |

2 |

7 |

9 |

8 |

5 |

9 |

| Количество оповещений и запросов действий пользователя |

Мало |

Очень много | Много | Мало | Средне |

Много |

Стоит отметить, что при полном отключении режима обучения некоторые из тестируемых продуктов (например, Agnitum Outpost Security Suite 6.5) могут показать лучший результат, но в этом случае пользователь гарантированно столкнется в большим количеством всевозможных алертов и фактическими затруднениями работы в системе, что было отражено при подготовке методологии данного теста.

Как показывают результаты, лучшие продуктами по предотвращению проникновения вредоносных программ на уровень ядра ОС являются Online Armor Personal Firewall Premium 3.0, Comodo Internet Security 3.8, Kaspersky Internet Security 2009.

Необходимо отметить, что Online Armor Personal Firewall Premium - это продвинутый фаеровол и не содержит в себе классических антивирусных компонент, в то врем как два других победителя - это комплексные решения класса Internet Security.

Обратной и негативной стороной работы всех HIPS-компонент является количество всевозможных выводимых ими сообщений и запросов действий пользователей. Даже самый терпеливый из них откажется от надежного HIPS, если тот будет слишком часто надоедать ему сообщениями об обнаружении подозрительных действий и требованиями немедленной реакции.

Минимальное количество запросов действий пользователя наблюдалось у Kaspersky Internet Security 2009, PC Tools Firewall Plus 5.0 и Agnitum Outpost Security Suite 6.5. Остальные продукты зачастую надоедали алертами.

«Поведенческий анализ является более эффективным способом предупреждения заражения неизвестной вредоносной программой, чем эвристические методы, основанные на анализе кода исполняемых файлов. Но в свою очередь они требуют определенных знаний со стороны пользователя и его реакции на те или иные события в системе (создание файла в системном каталоге, создание ключа автозагрузки неизвестным приложением, модификация памяти системного процесса и т.п.)», - комментирует Василий Бердников, эксперт сайт .

«В данном сравнении были отобраны самые известные продукты, имеющие на борту HIPS. Как видно, только три продукта смогли достойно препятствовать проникновению в нулевое кольцо. Так же очень важный параметр - кол-во сообщений (алертов) возникающих при повседневной работе за ПК и требующих решения пользователя. Именно тут и определяется технологическое преимущество продуктов - максимально контролировать систему и при этом использовать всевозможные технологии, для снижения кол-ва вопросов, задаваемых HIPS при запуске, инсталляции программ», - отмечает эксперт.

Устраняем ошибку RDP: «Удаленный сеанс отключен поскольку отсутствуют клиентские лицензии Доступных лицензий

Устраняем ошибку RDP: «Удаленный сеанс отключен поскольку отсутствуют клиентские лицензии Доступных лицензий Способы скринить экран компьютера и телефона на различных операционных системах — нет возможности открыть отдельный файл

Способы скринить экран компьютера и телефона на различных операционных системах — нет возможности открыть отдельный файл курс упражнений для изучения техники письма

курс упражнений для изучения техники письма Как восстановить папку из корзины на компьютере после удаления?

Как восстановить папку из корзины на компьютере после удаления?